Usuwanie klucza SSH systemu Linux: wszystkie metody i wskazówki

Wejście

Usuwanie klucza SSH systemu Linux proces, zwłaszcza Usuwanie klucza SSH To kluczowy krok, który możemy podjąć, gdy chcemy coś zmienić. Aby zwiększyć bezpieczeństwo naszych połączeń SSH lub utworzyć nowe Konfiguracja zabezpieczeń SSH Możemy chcieć anulować klucze, aby kontynuować proces. W tym artykule omówimy, w jaki sposób można przeprowadzić proces usuwania klucza SSH, jakie ma zalety i wady oraz możliwe alternatywne rozwiązania. W ostatniej części wzmocnimy również procesy przykładowymi aplikacjami i odpowiemy na najczęściej zadawane pytania.

1. Co to jest klucz SSH i dlaczego jego usunięcie może być konieczne?

SSH (Secure Shell) to protokół i zestaw narzędzi umożliwiający bezpieczne połączenia ze zdalnymi serwerami. Metoda „uwierzytelniania na podstawie klucza” zapewnia bezpieczne i praktyczne zastosowanie. Usunięcie klucza SSH systemu Linux może być wymagane w następujących przypadkach:

- Bezpieczeństwo: Jeśli obawiasz się, że Twój klucz wyciekł lub został wygenerowany przy użyciu przestarzałych algorytmów.

- Zmiana użytkownika: Sytuacje takie jak przeniesienie serwera, dołączenie nowego członka Twojego zespołu, czy odebranie dostępu ekspertowi, który opuszcza projekt.

- Nowa konfiguracja: Mocniejsze algorytmy (np. Ed25519) lub inne Konfiguracja zabezpieczeń SSH Wygeneruj ponownie klucze dla .

Usunięcie klucza SSH może być preferowane nie tylko w ryzykownych sytuacjach, ale także w ramach zwykłych zasad bezpieczeństwa. Usunięcie nieużywanych lub niepotrzebnych kluczy zmniejsza potencjalne wektory cyberataków.

2. Podstawowe kroki, aby usunąć klucz SSH

Usuwanie klucza SSH lub anulować, zwykle konieczne jest rozważenie dwóch różnych punktów:

- Usuwanie kluczy na komputerze lokalnym: Głównie

~/.ssh/specjalne w katalogu (prywatny) i powszechne (publiczny) wyjęcie kluczy. - Usuwanie zarejestrowanych kluczy na serwerze zdalnym: Po stronie serwera

~/.ssh/authorized_keysCzyszczenie linii w pliku.

Te dwa procesy muszą odbywać się synchronicznie. Nawet jeśli usuniesz klucz lokalny, jeśli informacje pozostaną na serwerze, nadal może stanowić ryzyko, jeśli osoba atakująca uzyska klucz po stronie serwera.

2.1 Usuwanie klucza lokalnego

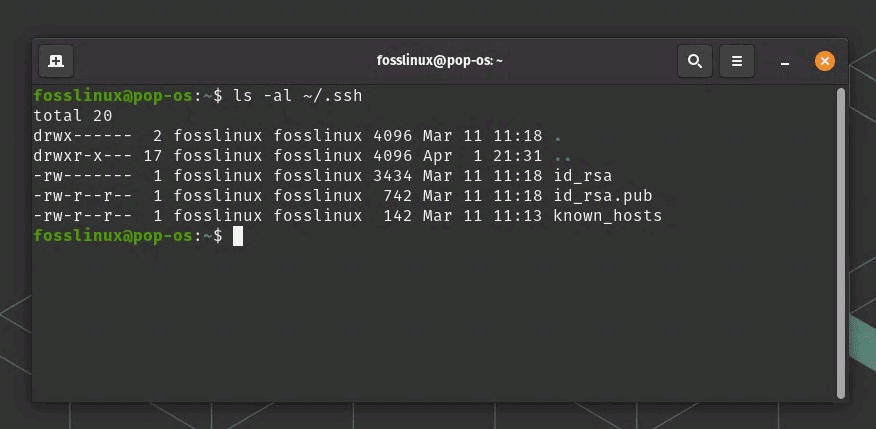

W systemach Linux lub macOS zwykle są to pary kluczy SSH ~/.ssh znajduje się w folderze. Przykłady:

~/.ssh/id_rsa(Klucz prywatny)~/.ssh/id_rsa.pub(Klucz publiczny)~/.ssh/id_ed25519(Klucz prywatny)~/.ssh/id_ed25519.pub(Klucz publiczny)

Podczas usuwania należy zachować ostrożność. Jeśli nazewnictwo odbywa się za pomocą nazwy specjalnej (mój klucz niestandardowy itp.), musisz zidentyfikować właściwe pliki. Przykład polecenia wygląda następująco:

cd ~/.ssh/ rm id_rsa id_rsa.pub # lub rm id_ed25519 id_ed25519.pub

Jeśli zamierzasz pracować nad nowym projektem lub z innym użytkownikiem, po prostu usuń te pliki. Jeśli jednak pracujesz z wieloma kluczami na jednym serwerze, musisz uważać, aby nie usunąć niewłaściwego pliku.

2.2 Usuwanie klucza na serwerze zdalnym

Przechodząc do kroku usuwania klucza SSH systemu Linux za pośrednictwem serwera, użytkownik, z którym się łączysz, na komputerze zdalnym ~/.ssh/authorized_keys Musisz usunąć linię zapisaną w pliku. Możesz wykonać taką akcję:

# Zaloguj się do serwera. ssh [chroniony e-mailem] # Następnie przejdź do swojego katalogu domowego i otwórz plik autoryzowanych_kluczy nano ~/.ssh/authorized_keys # Znajdź linię, którą chcesz usunąć i usuń ją.

Na przykład, id_rsa.pub treść jako jedna długa linia autoryzowane_klucze pojawia się w. Zidentyfikuj tę linię lub linie i usuń je całkowicie. Kiedy zapiszesz i wyjdziesz, pozwolenie tego klucza na dostęp do serwera zostanie cofnięte.

2.3 Metoda specjalna: identyfikator kopii ssh Proces odwrotny za pomocą

identyfikator kopii ssh, jest często używany do dodawania kluczy. Nie ma jednak wbudowanej opcji „odinstaluj”. Ponownie identyfikator kopii ssh dodane klawisze, autoryzowane_klucze Konieczne jest ręczne usunięcie tych linii, ponieważ odpowiadają one określonym liniom w pliku. Więc bezpośrednio ssh-id-kopii -r Usuwanie za pomocą polecenia like nie jest obsługiwane. Dlatego możesz wyczyścić autoryzowane_klucze albo za pomocą edytora, albo przygotowując skrypt.

3. Zalety i wady usuwania klucza SSH w systemie Linux

Rozważenie zalet i wad przed wdrożeniem procedury pomaga zapobiec potencjalnym problemom. Oto zalety i wady procesu usuwania klucza:

3.1 Zalety

- Zwiększenie bezpieczeństwa: Zmniejszasz możliwą powierzchnię ataku, unieważniając stare klucze, które nie są używane lub mogą zostać naruszone.

- Czyste zarządzanie: Możesz łatwo zablokować dostęp zmarłym osobom w zespole. Zwiększa to łatwość zarządzania.

- Regularna aktualizacja: Regularne usuwanie i ponowne tworzenie może zapewnić ciągłe korzystanie z nowoczesnych algorytmów szyfrowania.

3.2 Wady

- Błędne usunięcie klucza: Usunięcie niewłaściwego pliku lub linii może spowodować utratę dostępu do systemów.

- Tymczasowa utrata dostępu: Podczas pracy niedoświadczeni użytkownicy mogą mieć trudności z ponownym podłączeniem.

- Koszt pracy: Zarządzanie tym procesem w przypadku dużej liczby serwerów lub użytkowników może być czasochłonne.

Dlatego należy wziąć pod uwagę nieoczekiwane ryzyko i korzyści oraz przeprowadzić transakcje w sposób planowy i ostrożny.

4. Metody alternatywne lub dodatkowe

Oprócz usuwania kluczy SSH istnieją inne podejścia. Przeglądanie tej sekcji może być korzystne w niektórych konkretnych scenariuszach:

4.1 Aktualizacje haseł

Jeśli Konfiguracja zabezpieczeń SSH Jeśli chcesz po prostu zmienić hasło klucza na tej podstawie, ssh-keygen -p Hasło można odświeżyć za pomocą polecenia. Zwiększa to poziom bezpieczeństwa bez konieczności całkowitego usuwania klucza.

4.2 Lista unieważnień kluczy (KRL)

W OpenSSH 6.2 i nowszych wersjach Lista unieważnień kluczy (KRL) jest dostępna. Dzięki temu na serwerze możesz przechowywać listę, które klucze są nieprawidłowe lub które certyfikaty nie będą akceptowane. ssh-keygen -k -f odwołane_klucze KRL można utworzyć za pomocą poleceń takich jak, a SSH można odpowiednio skonfigurować.

4.3 Blokowanie za pomocą pliku konfiguracyjnego SSH

Po stronie serwera, /etc/ssh/sshd_config Użytkownicy lub określone typy kluczy można blokować za pomocą niektórych parametrów. Na przykład HasłoNumer uwierzytelniający Możesz zezwolić tylko na dostęp oparty na kluczach za pomocą ustawień takich jak i utworzyć różne zasady dla DMZ lub systemy testowe, jeśli to konieczne. Jest to jednak metoda, która zmienia ogólny protokół dostępu, a nie „kasuje klucz”.

5. Konkretne przykłady i wskazówki

Przeanalizujmy kilka przykładów, jak postępować w praktyce:

- Przykład zespołu programistów: Masz zespół składający się z 5 osób. Dla osoby, która odeszła

autoryzowane_kluczeMoże wystarczyć po prostu usunięcie jego linii z pliku. Dodatkowo na komputerze lokalnym tej osoby klucz prywatny należy również skreślić. - Transfer serwera: Zmieniając infrastrukturę, anulujesz wszystkie klucze SSH na starym serwerze i używasz tylko bieżących kluczy na nowym serwerze. W ten sposób luki w wyłączonych systemach nie zostaną przywrócone.

- Scenariusz awaryjny: Jeśli istnieje podejrzenie, że klucz wyciekł lub został skradziony, Usuwanie klucza SSH systemu Linux W ten sposób możesz zapobiec nieautoryzowanemu dostępowi. Następnie możesz połączyć się z systemem, tworząc i dodając nowy klucz.

Te przykłady pokazują, jak istotna może być decyzja o przeprowadzce klucza w różnych sytuacjach i na różną skalę.

6. Linki zewnętrzne i wewnętrzne

Jeśli potrzebujesz bardziej szczegółowych informacji na temat protokołu SSH Oficjalna strona OpenSSH Dostęp do całej dokumentacji można uzyskać za pośrednictwem (DoFollow).

Dodatkowo na naszej stronie Linuksa Możesz także zapoznać się z różnymi przykładami konfiguracji w naszej kategorii.

7. Podsumowanie i wnioski

Usuwanie klucza SSH systemu Linuxjest jednym z niezbędnych kroków pod względem bezpieczeństwa i łatwości zarządzania. Z powodów takich jak naruszenie bezpieczeństwa, zmiany drużyn lub po prostu w celu utrzymania porządku Usuwanie klucza SSH Możesz chcieć. Proces ten zasadniczo składa się z dwóch etapów: czyszczenia kluczy lokalnych i autoryzowane_klucze Usuń odpowiednie linie z pliku.

Na tym etapie należy zachować ostrożność Konfiguracja zabezpieczeń SSH Zaleca się zarządzanie procesami za pomocą pisemnej polityki i zapewnienie koordynacji w zespole. Stosowanie najnowocześniejszych metod kryptograficznych, przeprowadzanie okresowych kontroli i blokowanie nieużywanych kluczy tworzy ważną tarczę przed cyberatakami. Pamiętaj, że drobne zaniedbanie może otworzyć drzwi do poważnego naruszenia bezpieczeństwa danych.

Często zadawane pytania (FAQ)

1. Czy konieczne jest logowanie do systemu w celu usunięcia klucza SSH Linux?

Zwykle tak. Usuwanie klucza SSH Musisz mieć dostęp do serwera. Jeśli jesteś zalogowany autoryzowane_klucze Możesz edytować plik, jeśli jest on lokalny ~/.ssh Możesz usunąć pliki w swoim folderze. Jeśli jednak w trakcie procesu masz dostęp za pomocą innej metody (na przykład konsoli root), możesz edytować bez logowania.

2. Co muszę zrobić, aby ponownie połączyć się po usunięciu klucza SSH?

Jeśli usuniesz stary klucz, połączenie z tym kluczem nie będzie już możliwe. nowy Konfiguracja zabezpieczeń SSH Jeśli planujesz ssh-keygen Musisz utworzyć nowe klucze za pomocą polecenia i autoryzowane_klucze Musisz dodać klucz publiczny do pliku.

3. Używam tego samego klucza na wielu serwerach, czy powinienem go usunąć ze wszystkich?

Jeśli chcesz całkowicie wyłączyć klucz, tak, na wszystkich serwerach autoryzowane_klucze Należy także usunąć zapisy. W przeciwnym razie nadal będzie można uzyskać dostęp do różnych serwerów.

Dodaj komentarz