Metody zapobiegania atakom za pomocą Cloudflare

Wejście

Blokowanie ataku Cloudflare Metody te są niezbędne dla właścicieli witryn internetowych, którzy chcą dziś walczyć ze stale rosnącymi zagrożeniami cybernetycznymi. W szczególności ataki DDoS (Distributed Denial of Service), ataki botnetów i zakłócenia spowodowane złośliwym ruchem mogą spowodować, że strony staną się niedostępne. W tym artykule Ochrona Cloudflare DDoS zwłaszcza Bezpieczeństwo Cloudflare Kompleksowo omówimy opcje, zalety, wady i często stosowane alternatywy. Dowiesz się także krok po kroku, na konkretnych przykładach, jak zapobiegać nadchodzącym atakom za pomocą Cloudflare.

Co to jest Cloudflare i jak działa?

Cloudflare odfiltrowuje złośliwy ruch, poprawiając wydajność stron internetowych poprzez centra danych zlokalizowane na całym świecie. Bezpieczeństwo Cloudflare Jest to sieć dystrybucji treści (CDN) i platforma bezpieczeństwa, która aktywuje mechanizmy bezpieczeństwa. Żądania przechodzą najpierw przez Cloudflare, a nie bezpośrednio do Twojego serwera. Cloudflare analizuje tutaj ruch przychodzący i blokuje lub ogranicza żądania, które uzna za szkodliwe.

W ten sposób Twój serwer jest chroniony przed dużym obciążeniem i przetwarza wyłącznie bezpieczny ruch. Szczególnie w przypadku ataków DDoS o dużym natężeniu ruchu Cloudflare znacznie zmniejsza szanse na pomyślne powodzenie atakujących dzięki zaporze sieciowej i specjalnym etapom weryfikacji.

Podstawowa zasada działania

- Przekazywanie DNS: Kierujesz rekordy DNS swojej domeny do Cloudflare. Dlatego też, gdy odwiedzający chcą uzyskać dostęp do witryny, najpierw docierają do centrów danych Cloudflare.

- Buforowanie: Treść statyczna (obrazy, pliki CSS, JavaScript itp.) jest przechowywana na serwerach Cloudflare nawet przez krótki czas. Przyczynia się to do szybkości działania witryny.

- Analiza ataku: Sprawdza, czy przychodzące żądanie jest „uzasadnione” lub „bot”. Oceniane są adresy IP, wzorce zachowań i programy użytkownika.

- Filtracja: Gdy złośliwe żądania zostaną wykryte jako ataki, zostaną zablokowane lub przekierowane na strony weryfikacyjne.

Co to jest ochrona Cloudflare DDoS?

Ochrona Cloudflare DDoSMa na celu zapobieganie sytuacji, w której serwer przestanie odpowiadać, poprzez blokowanie dużego ruchu pochodzącego z wielu źródeł jednocześnie. Ataki DDoS przeprowadzane są za pośrednictwem sieci botnetów, którą napastnicy tworzą z tysięcy, a nawet milionów komputerów „zombie”. Celem jest przeciążenie serwera docelowego i uczynienie go niedostępnym.

Ochrona Cloudflare DDoS pochłania ten duży ruch i filtruje atak, korzystając z infrastruktury sieciowej o dużej przepustowości. W ten sposób prawdziwi użytkownicy mogą normalnie dostarczać swoje żądania do serwera, nie wpływając na to. Jeśli atak stanie się zbyt silny „Jestem w trybie ataku” Włączone są zaawansowane tryby, umożliwiające odwiedzającym przejście przez ekran weryfikacji. Ten ekran sprawdza, czy przeglądarka jest rzeczywiście kontrolowana przez człowieka. Na tym etapie fałszywe żądania są eliminowane.

Funkcje zapobiegania atakom Cloudflare

- Ochrona warstwy 3/4: Zapobiega atakom DDoS w warstwie sieciowej dzięki długoterminowej analizie i mechanizmom filtrującym.

- Ochrona warstwy 7: Zatrzymuje ataki DDoS występujące w warstwie aplikacji dzięki specjalnym regułom i metodom opracowanym pod kątem nietypowych wzorców ruchu.

- Automatyczne skanowanie: Cloudflare na bieżąco aktualizuje swoją bazę danych i monitoruje wektory ataków w czasie rzeczywistym. Potrafi także szybko wykryć nowe metody ataku.

Zalety zapobiegania atakom Cloudflare

Pod wieloma względami Cloudflare sprawia, że proces blokowania ataków jest łatwy i skuteczny. Oto najbardziej oczywiste zalety:

- Wysoki poziom bezpieczeństwa – Filtruje nie tylko ataki DDoS, ale także zagrożenia takie jak spam, botnety i roboty indeksujące. Tak Blokowanie ataku Cloudflare Zapewnia bardziej kompleksową strukturę procesów.

- Poprawa wydajności – Dzięki funkcji buforowania witryna przyspiesza. Centra danych na całym świecie zmniejszają opóźnienia, obsługując treści z serwera znajdującego się najbliżej odwiedzającego.

- Łatwa instalacja – W przypadku większości użytkowników wskazanie ustawień DNS na Cloudflare w kilku prostych krokach powinno wystarczyć. Wymagania dotyczące wiedzy technicznej są minimalne.

- Elastyczne opcje pakietu – Chociaż zapewnia podstawową ochronę i optymalizację szybkości nawet w przypadku planu bezpłatnego, w planach płatnych dostępne są bardziej zaawansowane funkcje dla przedsiębiorstw.

- Monitorowanie w czasie rzeczywistym – Z paneli możesz sprawdzić, ile złośliwego ruchu otrzymuje Twoja witryna, które adresy IP są blokowane i jaki jest aktualny stan ładowania.

Wady Cloudflare i punkty do rozważenia

Oczywiście, jak każda technologia, Cloudflare ma pewne unikalne wady:

- Trudność debugowania: Prawdziwi użytkownicy doświadczający problemów mogą czasami utknąć w zablokowanym ruchu. Konieczne może być przetestowanie spójności w centrach danych w różnych lokalizacjach.

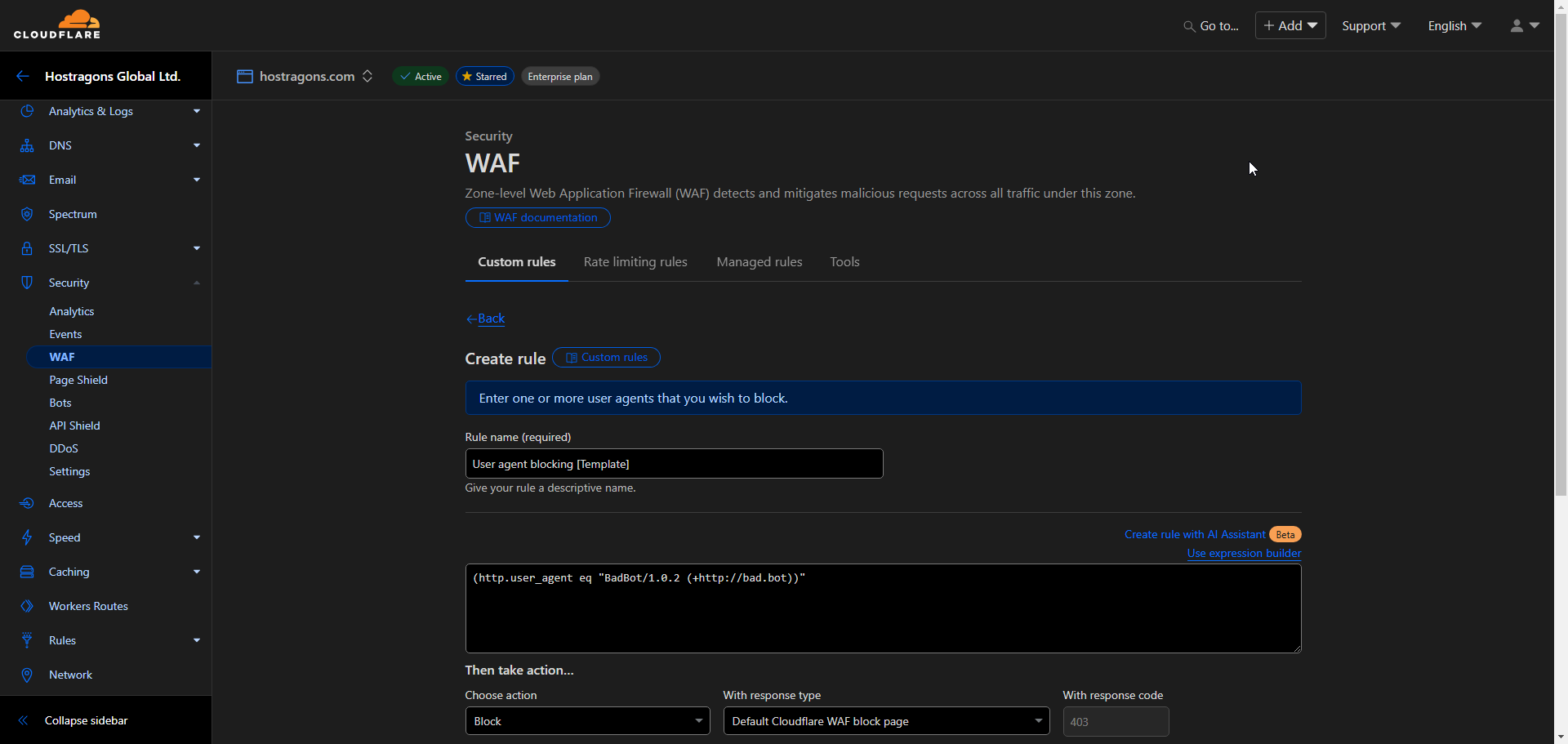

- Koszt płatnych funkcji: Darmowa wersja zapewnia podstawowe blokowanie i przyspieszanie ataków. Jednakże WAF (zapora sieciowa aplikacji internetowych)W przypadku funkcji takich jak zaawansowane rejestrowanie zdarzeń mogą być wymagane wyższe pakiety.

- Zarządzanie SSL: Niektórzy użytkownicy mogą mieć trudności z zarządzaniem certyfikatem SSL. Błędna konfiguracja może spowodować wyświetlenie ostrzeżenia „Niezabezpieczone”.

- Zależność: Globalna lub regionalna awaria infrastruktury Cloudflare może mieć wpływ na dostępność Twojej witryny.

Pomimo tych punktów, przy odpowiedniej konfiguracji i regularnym monitorowaniu, Cloudflare wyróżnia się jako niezwykle skuteczne rozwiązanie w wielu scenariuszach.

Metody alternatywne i rozwiązania dodatkowe

Chociaż Blokowanie ataku Cloudflare Chociaż jest to popularny wybór w tym procesie, w niektórych przypadkach może być konieczne skorzystanie z alternatywnych metod i produktów:

- Akami: Jest jednym z wiodących na świecie dostawców CDN. Minimalizuje zakłócenia dzięki dużej wydajności przetwarzania ruchu.

- Imperva Incapsula: Opcja oferująca zarówno ochronę DDoS, jak i usługi bezpieczeństwa warstwy aplikacji (warstwa 7).

- Tarcza AWS: Zintegrowana warstwa ochrony DDoS dla witryn hostowanych w ekosystemie Amazon Web Services.

- Konfiguracje Nginx lub Apache: Dzięki prostym metodom blokowania adresów IP lub ograniczania żądań podstawa można uzyskać obronę. Może się jednak okazać niewystarczające w przypadku zaawansowanych ataków.

Jeśli infrastruktura Cloudflare nie w pełni spełnia Twoje oczekiwania lub potrzebujesz dodatkowej warstwy, możesz stworzyć wielowarstwowe strategie bezpieczeństwa, oceniając te rozwiązania.

Konkretny przykład: atak botnetu i odpowiedź Cloudflare

Załóżmy na przykład, że witrynę e-commerce o dużym ruchu odwiedza średnio 5000 unikalnych użytkowników dziennie. Kiedy pewnej nocy do serwera nagle zostaje skierowanych ponad 500 000 żądań botów, zwykle oczekuje się, że witryna nie odpowie i ulegnie awarii. Jednakże Bezpieczeństwo Cloudflare Zapora szybko wykrywa źródło nietypowego ruchu i filtruje te żądania. Podczas gdy prawdziwi użytkownicy nadal uzyskują dostęp do witryny, fałszywy ruch pochodzący z botnetu jest blokowany. Dzięki temu strona zapewnia nieprzerwaną obsługę.

Dzięki temu mechanizmowi ochrony w czasie rzeczywistym właściciele witryn będący celem atakujących mogą kontynuować swoją działalność; Klienci natomiast w dalszym ciągu dokonują transakcji, takich jak składanie zamówień i recenzowanie produktów. Atakujące zasoby można bardziej szczegółowo zablokować, podejmując dodatkowe środki, takie jak blokowanie adresów IP i ograniczenia dostępu w zależności od kraju w panelu Cloudflare.

Rekomendacja łącza wewnętrznego

Ci, którzy są zainteresowani, Nasza kategoria bezpieczeństwa Więcej metod i sugestii możesz sprawdzić poniżej. Dzięki ekspertyzie i praktycznym wskazówkom można zmaksymalizować poziom ochrony.

Często zadawane pytania

Pytanie 1: Czy potrzebuję wiedzy technicznej, aby skonfigurować Cloudflare?

Odpowiedź: Nie jest wymagana bardzo zaawansowana wiedza. Wystarczy nauczyć się przekierowywać rekordy DNS. Interfejs użytkownika Cloudflare sprawia, że proces ten jest dość prosty.

Pytanie 2: Czy ochrona Cloudflare DDoS jest płatna?

Odpowiedź: Podstawowa ochrona jest zawarta w planie darmowym. Jednak dodatkowe funkcje, takie jak zaawansowana ochrona i zapora aplikacji internetowych, są dostępne w planach Pro i wyższych.

Pytanie 3: Czy zapora sieciowa Cloudflare jest naprawdę skuteczna?

Odpowiedź: Tak, zapora Cloudflare integruje się z centrami danych na całym świecie. Oferuje kompleksową ochronę poprzez szybkie reagowanie na nowe rodzaje ataków. Jednak dla maksymalnej wydajności ważna jest prawidłowa instalacja i aktualna konfiguracja.

Wniosek

Podsumowując, Blokowanie ataku Cloudflare rozwiązania zapewniają nieprzerwane działanie stron internetowych, skutecznie filtrując wiele szkodliwego ruchu, zwłaszcza ataków DDoS. Ochrona Cloudflare DDoS I Bezpieczeństwo Cloudflare Jego funkcje zapewniają szeroką gamę korzyści związanych z ochroną i szybkością, od małych blogów po duże witryny korporacyjne. Chociaż może mieć wady lub koszty, skonfigurowany przy użyciu odpowiednich metod w dużym stopniu zabezpiecza Twoją obecność w Internecie przed atakami cybernetycznymi.

Można łączyć z różnymi usługami CDN lub bezpieczeństwa wielowarstwowe można również stworzyć ochronę. Aby uzyskać najlepsze wyniki, zaleca się regularne monitorowanie, optymalizację bezpieczeństwa i korzystanie z dodatkowych modułów, jeśli to konieczne. Dzięki temu możesz być o krok przed konkurencją nie tylko w walce z atakami, ale także pod względem wydajności i doświadczenia użytkownika.

Więcej oficjalnych informacji Oficjalna strona Cloudflare Dostęp do szczegółów można uzyskać poprzez .

Dodaj komentarz