Suppression de la clé Linux SSH : toutes les méthodes et astuces

Connexion

Suppression de la clé Linux SSH processus, en particulier Supprimer la clé SSH C’est une étape cruciale que nous pouvons franchir lorsque nous voulons changer quelque chose. Pour augmenter la sécurité de nos connexions SSH ou pour créer un nouveau Configuration de la sécurité SSH Nous souhaiterons peut-être annuler les clés pour poursuivre le processus. Dans cet article, nous discuterons des méthodes par lesquelles le processus de suppression de clé SSH peut être effectué, de ses avantages et inconvénients et des solutions alternatives possibles. Nous renforcerons également les processus avec des exemples d'applications et répondrons aux questions fréquemment posées dans la dernière partie.

1. Qu'est-ce que la clé SSH et pourquoi sa suppression peut-elle être nécessaire ?

SSH (Secure Shell) est un protocole et un ensemble d'outils qui permettent des connexions sécurisées aux serveurs distants. La méthode « authentification par clé » offre une utilisation sûre et pratique. La suppression de la clé Linux SSH peut être nécessaire dans les cas suivants :

- Sécurité: Si vous craignez que votre clé ait été divulguée ou générée avec des algorithmes obsolètes.

- Changement d'utilisateur: Des situations telles que le transfert du serveur, l'arrivée d'un nouveau membre de votre équipe ou la révocation de l'accès d'un expert qui quitte le projet.

- Nouvelle configuration: Algorithmes plus puissants (ex : Ed25519) ou différents Configuration de la sécurité SSH Régénérer les clés pour .

La suppression de la clé SSH peut être privilégiée non seulement pour les situations à risque, mais également dans le cadre des politiques de sécurité habituelles. La suppression des clés inutilisées ou inutiles réduit les vecteurs potentiels de cyberattaques.

2. Étapes de base pour supprimer la clé SSH

Supprimer la clé SSH ou pour annuler, il faut généralement regarder deux points différents :

- Suppression de clés sur une machine locale: Surtout

~/.ssh/spécial dans le répertoire (privé) et commun (publique) retrait des clés. - Suppression des clés enregistrées sur le serveur distant: Côté serveur

~/.ssh/authorized_keysNettoyage des lignes du fichier.

Ces deux processus doivent être effectués de manière synchrone. Même si vous supprimez votre clé locale, si les informations restent sur le serveur, cela peut toujours présenter un risque si un attaquant obtient celle du serveur.

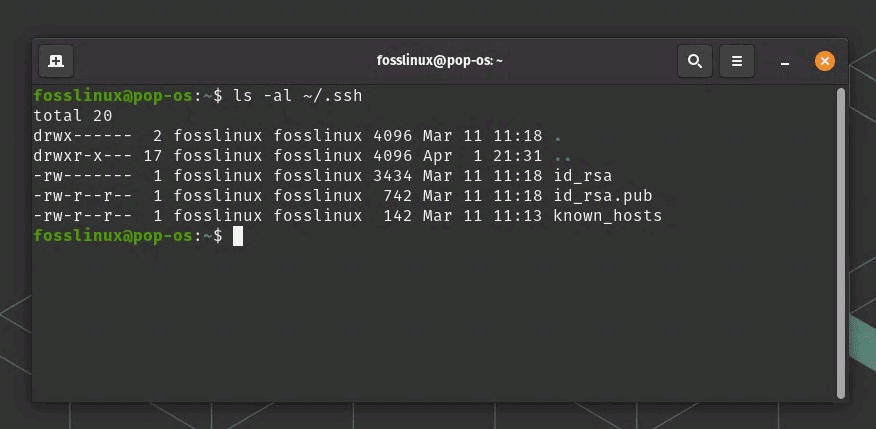

2.1 Suppression de la clé locale

Sur les systèmes Linux ou macOS, les paires de clés SSH sont généralement ~/.ssh situé dans le dossier. Exemples :

~/.ssh/id_rsa(Clé privée)~/.ssh/id_rsa.pub(Clé publique)~/.ssh/id_ed25519(Clé privée)~/.ssh/id_ed25519.pub(Clé publique)

Vous devez être prudent lors de la suppression. Si la dénomination est faite avec un nom spécial (ma clé personnalisée etc.), vous devez identifier les bons fichiers. L'exemple de commande est le suivant :

cd ~/.ssh/ rm id_rsa id_rsa.pub # ou rm id_ed25519 id_ed25519.pub

Si vous comptez travailler sur un nouveau projet ou avec un autre utilisateur, supprimez simplement ces fichiers. Cependant, si vous travaillez avec plusieurs clés sur un seul serveur, vous devez faire attention à ne pas supprimer le mauvais fichier.

2.2 Suppression de la clé sur le serveur distant

Lors de l'étape de suppression de la clé Linux SSH via le serveur, l'utilisateur auquel vous vous connectez sur la machine distante ~/.ssh/authorized_keys Vous devez supprimer la ligne enregistrée dans le fichier. Vous pouvez suivre une action comme celle-ci :

# Connectez-vous au serveur. ssh [email protected] # Accédez ensuite à votre répertoire personnel et ouvrez le fichier approved_keys nano ~/.ssh/authorized_keys # Recherchez la ligne que vous souhaitez supprimer et supprimez-la.

Par exemple, id_rsa.pub contenu comme une longue ligne clés_autorisées apparaît dans . Identifiez cette ou ces lignes et supprimez-les complètement. Lorsque vous enregistrez et quittez, l'autorisation de cette clé pour accéder au serveur est révoquée.

2.3 Une méthode particulière : ssh-copie-id Processus inverse avec

ssh-copie-id, est souvent utilisé pour ajouter des clés. Cependant, il n’existe pas d’option de « désinstallation » intégrée. Encore ssh-copie-id clés ajoutées avec, clés_autorisées Il est nécessaire de supprimer manuellement ces lignes car elles correspondent à certaines lignes du fichier. donc directement ssh-copie-id -r La suppression avec une commande telle que n'est pas prise en charge. Par conséquent, vous pouvez effacer les clés_autorisées soit avec l'éditeur, soit en préparant un script.

3. Avantages et inconvénients de la suppression de la clé Linux SSH

Peser le pour et le contre avant de mettre en œuvre une procédure permet de prévenir d’éventuels problèmes. Voici les avantages et les inconvénients du processus de suppression de clé :

3.1 Avantages

- Augmentation de la sécurité: Vous réduisez la surface d’attaque possible en révoquant les anciennes clés qui ne sont pas utilisées ou qui peuvent être compromises.

- Gestion propre: Vous pouvez facilement mettre fin à l'accès des personnes décédées au sein de l'équipe. Cela augmente la maniabilité.

- Mise à jour régulière: La suppression et la recréation régulières peuvent garantir que vous utilisez constamment des algorithmes de cryptage modernes.

3.2 Inconvénients

- Suppression de clé incorrecte: La suppression du mauvais fichier ou de la mauvaise ligne peut vous faire perdre l'accès aux systèmes.

- Perte temporaire d'accès: Pendant le fonctionnement, les utilisateurs inexpérimentés peuvent avoir des difficultés à se reconnecter.

- Coût de la main d'œuvre: Gérer ce processus pour un grand nombre de serveurs ou d'utilisateurs peut prendre du temps.

Par conséquent, vous devez prendre en compte les risques et les avantages inattendus et exécuter les transactions de manière planifiée et prudente.

4. Méthodes alternatives ou supplémentaires

Outre la suppression des clés SSH, il existe d'autres approches. La révision de cette section peut être avantageuse dans certains scénarios spécifiques :

4.1 Mises à jour des phrases secrètes

Si Configuration de la sécurité SSH Si vous souhaitez simplement modifier le mot de passe clé sur la base, ssh-keygen -p La phrase secrète peut être actualisée avec la commande. Cela augmente le niveau de sécurité sans avoir à supprimer complètement la clé.

4.2 Liste de révocation de clés (KRL)

Dans OpenSSH 6.2 et supérieur, Liste de révocation des clés (KRL) est disponible. Ainsi, sur le serveur, vous pouvez conserver une liste des clés invalides ou des certificats qui ne seront pas acceptés. ssh-keygen -k -f clés_révoquées KRL peut être créé avec des commandes telles que et SSH peut être configuré en conséquence.

4.3 Blocage avec le fichier de configuration SSH

Côté serveur, /etc/ssh/sshd_config Les utilisateurs ou certains types de clés peuvent être bloqués avec certains paramètres. Par exemple Mot de passeNuméro d'authentification Vous pouvez autoriser uniquement l'accès basé sur une clé avec des paramètres tels que et créer différentes politiques pour la DMZ ou tester les systèmes si vous le souhaitez. Cependant, il s’agit d’une méthode qui modifie le protocole d’accès public plutôt que « d’effacer la clé ».

5. Exemples concrets et astuces

Passons en revue quelques exemples sur la façon de procéder en pratique :

- Exemple d'équipe de développement: Vous avez une équipe de 5 personnes. Pour une personne qui est partie

clés_autoriséesIl suffit peut-être de simplement supprimer sa ligne du fichier. De plus, sur la machine locale de cette personne clé privée devrait également être supprimé. - Transfert de serveur: Lors du changement d'infrastructure, vous annulez toutes les clés SSH sur l'ancien serveur et utilisez uniquement les clés actuelles sur votre nouveau serveur. De cette manière, les vulnérabilités des systèmes désactivés ne seront pas réactivées.

- Scénario d'urgence: S'il y a des soupçons qu'une clé a été divulguée ou volée, Suppression de la clé Linux SSH Vous pouvez ainsi empêcher tout accès non autorisé. Vous pouvez ensuite vous connecter à votre système en créant et en ajoutant une nouvelle clé.

Ces exemples montrent à quel point la décision clé de retrait peut être vitale à différentes échelles et dans différentes situations.

6. Liens externes et internes

Si vous avez besoin d'informations plus détaillées sur SSH Site officiel d'OpenSSH Vous pouvez accéder à toute la documentation via (DoFollow).

De plus, sur notre site Linux Vous pouvez également consulter différents exemples de configuration dans notre catégorie.

7. Résumé et conclusion

Suppression de la clé Linux SSHest l’une des étapes indispensables en termes de sécurité et de gérabilité. Pour des raisons telles que des failles de sécurité, des changements d'équipe ou simplement pour maintenir l'ordre Supprimer la clé SSH Vous voudrez peut-être. Le processus se compose essentiellement de deux étapes : effacer vos clés locales et clés_autorisées Supprimez les lignes pertinentes du fichier.

Il faut être prudent à ce stade, Configuration de la sécurité SSH Il est recommandé de gérer vos processus avec une politique écrite et d'assurer la coordination au sein de l'équipe. L’utilisation de méthodes cryptographiques récentes, la réalisation de vérifications périodiques et la désactivation des clés inutilisées créent un bouclier important contre les cyberattaques. N’oubliez pas qu’une petite négligence peut ouvrir la porte à une violation majeure des données.

Foire Aux Questions (FAQ)

1. Est-il nécessaire de se connecter au système pour la suppression de la clé SSH Linux ?

Généralement oui. Supprimer la clé SSH Vous devez avoir accès au serveur. Si connecté clés_autorisées Vous pouvez modifier le fichier, s'il est local ~/.ssh Vous pouvez supprimer les fichiers de votre dossier. Cependant, si vous avez accès via une autre méthode (par exemple, la console racine) pendant le processus, vous pouvez modifier sans vous connecter.

2. Que dois-je faire pour me reconnecter après avoir supprimé la clé SSH ?

Si vous avez supprimé l'ancienne clé, la connexion avec cette clé n'est plus possible. un nouveau Configuration de la sécurité SSH Si vous prévoyez ssh-keygen Vous devez créer de nouvelles clés avec la commande et clés_autorisées Vous devez ajouter la clé publique au fichier.

3. J’utilise la même clé sur plusieurs serveurs, dois-je la supprimer de chacun d’eux ?

Si vous souhaitez désactiver complètement la clé, oui, sur tous les serveurs clés_autorisées Vous devez également supprimer les enregistrements. Sinon, différents serveurs restent accessibles.

Laisser un commentaire