Linux SSH-avaimen poisto: kaikki menetelmät ja vinkit

Sisäänkäynti

Linuxin SSH-avaimen poisto prosessi, varsinkin SSH-avaimen poistaminen Se on kriittinen askel, jonka voimme ottaa, kun haluamme muuttaa jotain. SSH-yhteyksiemme turvallisuuden lisäämiseksi tai uuden luomiseksi SSH-suojausasetukset Haluamme ehkä peruuttaa avaimet jatkaaksemme prosessia. Tässä artikkelissa käsittelemme menetelmiä, joilla SSH-avaimen poistoprosessi voidaan suorittaa, mitä etuja ja haittoja sillä on ja mahdollisia vaihtoehtoisia ratkaisuja. Vahvistamme prosesseja myös esimerkkisovelluksilla ja vastaamme viimeisessä osassa usein kysyttyihin kysymyksiin.

1. Mikä on SSH-avain ja miksi poistaminen voi olla tarpeen?

SSH (Secure Shell) on protokolla ja työkalusarja, joka mahdollistaa suojatut yhteydet etäpalvelimiin. "Avainpohjainen todennus" tarjoaa turvallisen ja käytännöllisen käytön. Linuxin SSH-avaimen poisto saattaa olla tarpeen seuraavissa tapauksissa:

- Turvallisuus: Jos olet huolissasi siitä, että avaimesi on vuotanut tai luotu vanhentuneilla algoritmeilla.

- Käyttäjän muutos: Tilanteet, kuten palvelimen siirto, uuden jäsenen liittyminen tiimiisi tai projektista poistuvan asiantuntijan käyttöoikeuden peruuttaminen.

- Uusi kokoonpano: Tehokkaammat algoritmit (esim. Ed25519) tai erilaisia SSH-suojausasetukset Luo avaimet uudelleen kohteelle .

SSH-avaimen poistoa voidaan suosia paitsi riskitilanteissa myös osana tavanomaisia suojauskäytäntöjä. Käyttämättömien tai tarpeettomien avainten poistaminen vähentää mahdollisia kyberhyökkäysvektoreita.

2. Perusvaiheet SSH-avaimen poistamiseksi

SSH-avaimen poistaminen tai peruuttaaksesi, on yleensä tarkasteltava kahta eri kohtaa:

- Avainten poistaminen paikalliselta koneelta: Enimmäkseen

~/.ssh/erityistä hakemistossa (yksityinen) ja yleinen (julkinen) avainten poisto. - Rekisteröityjen avainten poistaminen etäpalvelimelta: Palvelimen puolella

~/.ssh/authorized_keysTiedoston viivojen puhdistaminen.

Nämä kaksi prosessia on suoritettava synkronisesti. Vaikka poistaisit paikallisen avaimesi, jos palvelimen tiedot säilyvät, se voi silti aiheuttaa riskin, jos hyökkääjä saa palvelinpuolen avaimen.

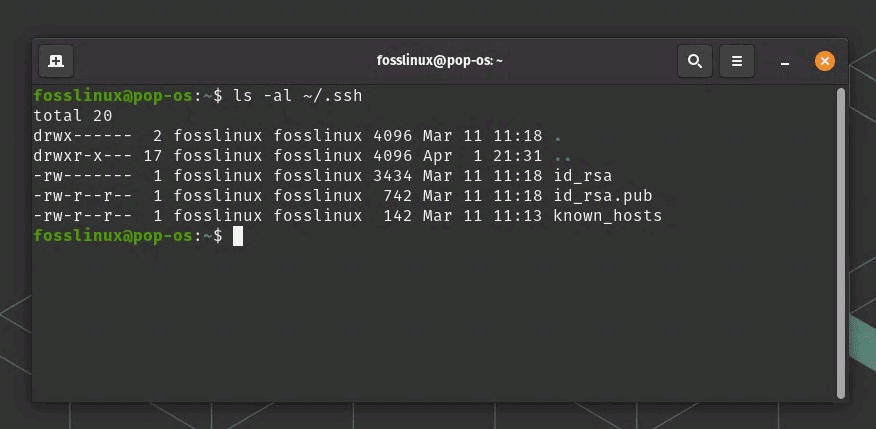

2.1 Paikallisen avaimen poistaminen

Linux- tai macOS-järjestelmissä SSH-avainparit ovat yleensä ~/.ssh sijaitsee kansiossa. Esimerkkejä:

~/.ssh/id_rsa(yksityinen avain)~/.ssh/id_rsa.pub(Julkinen avain)~/.ssh/id_ed25519(yksityinen avain)~/.ssh/id_ed25519.pub(Julkinen avain)

Sinun on oltava varovainen poistaessasi. Jos nimeäminen tehdään erityisellä nimellä (mycustomkey jne.), sinun on tunnistettava oikeat tiedostot. Esimerkki komennosta on seuraava:

cd ~/.ssh/ rm id_rsa id_rsa.pub # tai rm id_ed25519 id_ed25519.pub

Jos aiot työskennellä uuden projektin parissa tai toisen käyttäjän kanssa, poista nämä tiedostot. Jos kuitenkin työskentelet useiden avainten kanssa yhdellä palvelimella, sinun on oltava varovainen, ettet poista väärää tiedostoa.

2.2 Avaimen poistaminen etäpalvelimelta

Kun jatkat Linuxin SSH-avaimen poistovaiheeseen palvelimen kautta, käyttäjä, johon muodostat yhteyden etäkoneella ~/.ssh/authorized_keys Sinun on poistettava tiedostoon tallennettu rivi. Voit seurata toimintoa seuraavasti:

# Kirjaudu palvelimelle. ssh [email protected] # Siirry sitten kotihakemistoosi ja avaa authorised_keys-tiedosto nano ~/.ssh/authorized_keys # Etsi rivi, jonka haluat poistaa, ja poista se.

Esimerkiksi, id_rsa.pub sisältöä yhtenä pitkänä rivinä authorised_keys näkyy kohdassa . Tunnista tämä rivi tai rivit ja poista ne kokonaan. Kun tallennat ja poistut, kyseisen avaimen oikeus käyttää palvelinta peruutetaan.

2.3 Erityinen menetelmä: ssh-copy-id Käänteinen prosessi kanssa

ssh-copy-id, käytetään usein avainten lisäämiseen. Sisäänrakennettua asennuksen poistovaihtoehtoa ei kuitenkaan ole. Uudelleen ssh-copy-id avaimet lisätty, authorised_keys Nämä rivit on poistettava manuaalisesti, koska ne vastaavat tiettyjä tiedoston rivejä. Siis suoraan ssh-copy-id -r Poistamista komennolla kuten ei tueta. Siksi voit tyhjentää authorised_keys joko editorilla tai valmistelemalla komentosarjan.

3. Linuxin SSH-avaimen poiston edut ja haitat

Edut ja haitat punnitaan ennen toimenpiteen toteuttamista auttaa estämään mahdollisia ongelmia. Tässä on avainten poistoprosessin edut ja haitat:

3.1 Edut

- Turvallisuuden lisäys: Poistamalla vanhat avaimet, joita ei käytetä tai jotka voivat olla vaarantuneet, pienennät mahdollista hyökkäyspintaa.

- Puhdas hallinta: Voit helposti katkaista poistuneiden ihmisten pääsyn tiimiin. Tämä lisää hallittavuutta.

- Säännöllinen päivitys: Säännöllinen poistaminen ja uudelleenluominen voi varmistaa, että käytät jatkuvasti nykyaikaisia salausalgoritmeja.

3.2 Haitat

- Väärä avaimen poisto: Väärän tiedoston tai rivin poistaminen voi aiheuttaa pääsyn järjestelmiin.

- Väliaikainen pääsyn menetys: Käytön aikana kokemattomilla käyttäjillä voi olla vaikeuksia muodostaa yhteys uudelleen.

- Työvoimakustannukset: Tämän prosessin hallinta suurelle määrälle palvelimia tai käyttäjiä voi viedä aikaa.

Siksi sinun tulee ottaa huomioon odottamattomat riskit sekä edut ja toteuttaa kaupat suunnitelmallisesti ja huolellisesti.

4. Vaihtoehtoiset tai lisämenetelmät

SSH-avainten poistamisen lisäksi on muitakin tapoja. Tämän osion tarkistaminen voi olla hyödyllistä joissakin erityistilanteissa:

4.1 Tunnuslauseen päivitykset

Jos SSH-suojausasetukset Jos haluat vain vaihtaa avaimen salasanan ssh-keygen -p Tunnuslause voidaan päivittää komennolla. Tämä lisää suojaustasoa ilman, että avainta on poistettava kokonaan.

4.2 Avainten poistoluettelo (KRL)

OpenSSH 6.2:ssa ja uudemmissa Avainten peruutusluettelo (KRL) -ominaisuus on käytettävissä. Voit siis pitää palvelimella luetteloa siitä, mitkä avaimet ovat virheellisiä tai mitä varmenteita ei hyväksytä. ssh-keygen -k -f peruutetut_avaimet KRL voidaan luoda komennoilla, kuten ja SSH voidaan määrittää vastaavasti.

4.3 Esto SSH-määritystiedostolla

Palvelimen puolella, /etc/ssh/sshd_config Käyttäjät tai tietyt avaintyypit voidaan estää joillakin parametreilla. Esimerkiksi Salasanatodennusnumero Voit sallia vain avainpohjaisen käytön esimerkiksi asetuksilla ja luoda erilaisia käytäntöjä DMZ- tai testausjärjestelmille, jos haluat. Tämä on kuitenkin menetelmä, joka muuttaa julkisen pääsyn protokollaa "avaimen poistamisen" sijaan.

5. Konkreettisia esimerkkejä ja vinkkejä

Käydään läpi muutama esimerkki siitä, miten edetä käytännössä:

- Esimerkki kehitystiimistä: Sinulla on 5 hengen tiimi. Henkilölle, joka lähti

authorised_keysSaattaa riittää, että poistat sen rivin tiedostosta. Lisäksi kyseisen henkilön paikallisella koneella yksityinen avain pitäisi myös poistaa. - Palvelimen siirto: Kun muutat infrastruktuuria, peruutat kaikki vanhan palvelimen SSH-avaimet ja käytät vain uuden palvelimen nykyisiä avaimia. Tällä tavoin vammaisten järjestelmien haavoittuvuuksia ei herätetä henkiin.

- Hätätilanne: Jos epäillään, että avain on vuotanut tai varastettu, Linuxin SSH-avaimen poisto Voit estää luvattoman käytön tekemällä näin. Tämän jälkeen voit muodostaa yhteyden järjestelmääsi luomalla ja lisäämällä uuden avaimen.

Nämä esimerkit osoittavat, kuinka tärkeä avainten poistopäätös voi olla eri mittakaavassa ja tilanteissa.

6. Ulkoiset ja sisäiset linkit

Jos tarvitset tarkempaa tietoa SSH:sta OpenSSH:n virallinen sivusto Pääset käyttämään kaikkea dokumentaatiota (DoFollow) kautta.

Lisäksi sivuillamme Linux Voit myös katsoa erilaisia konfigurointiesimerkkejä kategoriastamme.

7. Yhteenveto ja päätelmät

Linuxin SSH-avaimen poistoon yksi turvallisuuden ja hallittavuuden kannalta välttämättömistä askeleista. Syistä, kuten tietoturvaloukkauksista, joukkueen vaihdoksista tai vain järjestyksen ylläpitämiseksi SSH-avaimen poistaminen Saatat haluta. Prosessi koostuu periaatteessa kahdesta vaiheesta: paikallisten avainten tyhjentäminen ja authorised_keys Poista tiedostosta vastaavat rivit.

Sinun tulee olla varovainen tässä vaiheessa, SSH-suojausasetukset On suositeltavaa, että hallitset prosessejasi kirjallisen politiikan avulla ja varmistat koordinoinnin tiimin sisällä. Ajantasaisten salausmenetelmien käyttö, säännölliset tarkastukset ja käyttämättömien avainten poistaminen käytöstä luovat tärkeän suojan kyberhyökkäyksiä vastaan. Muista, että pieni huolimattomuus voi avata oven suurelle tietomurrolle.

Usein kysytyt kysymykset (FAQ)

1. Onko Linuxin SSH-avaimen poistoa varten kirjauduttava sisään?

Yleensä kyllä. SSH-avaimen poistaminen Sinulla on oltava pääsy palvelimeen. Jos olet kirjautunut sisään authorised_keys Voit muokata tiedostoa, jos se on paikallinen ~/.ssh Voit poistaa kansiossasi olevat tiedostot. Jos sinulla on kuitenkin pääsy eri menetelmällä (esimerkiksi pääkonsolilla) prosessin aikana, voit muokata kirjautumatta sisään.

2. Mitä minun pitää tehdä yhteyden muodostamiseksi uudelleen SSH-avaimen poistamisen jälkeen?

Jos poistit vanhan avaimen, yhteys avaimeen ei ole enää mahdollista. uusi SSH-suojausasetukset Jos suunnittelet ssh-keygen Sinun on luotava uudet avaimet komennolla ja authorised_keys Sinun on lisättävä tiedostoon julkinen avain.

3. Käytän samaa avainta useilla palvelimilla, pitäisikö minun poistaa se kaikilta?

Jos haluat poistaa avaimen kokonaan käytöstä, kyllä, kaikilla palvelimilla authorised_keys Sinun on myös poistettava tietueet. Muutoin eri palvelimiin voidaan silti päästä käsiksi.

Vastaa